1+x网络运维刷题

实操1

题目

任务1–设备命名

- 为了方便后期维护和故障定位及网络的规范性,需要对网络设备进行规范化命名

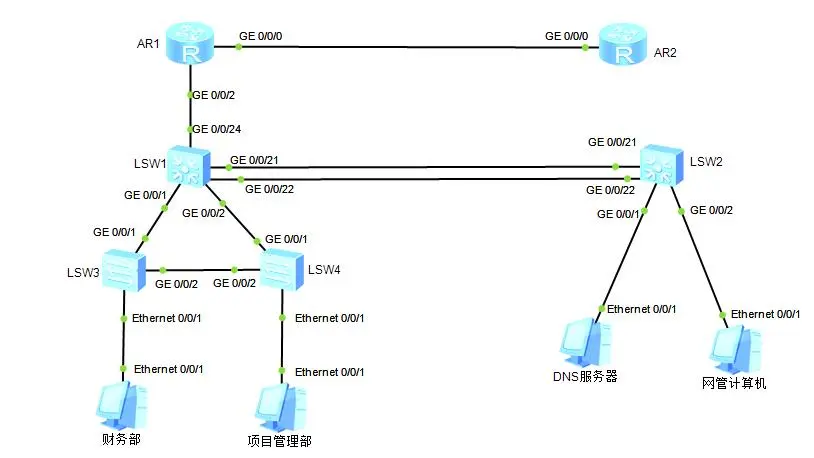

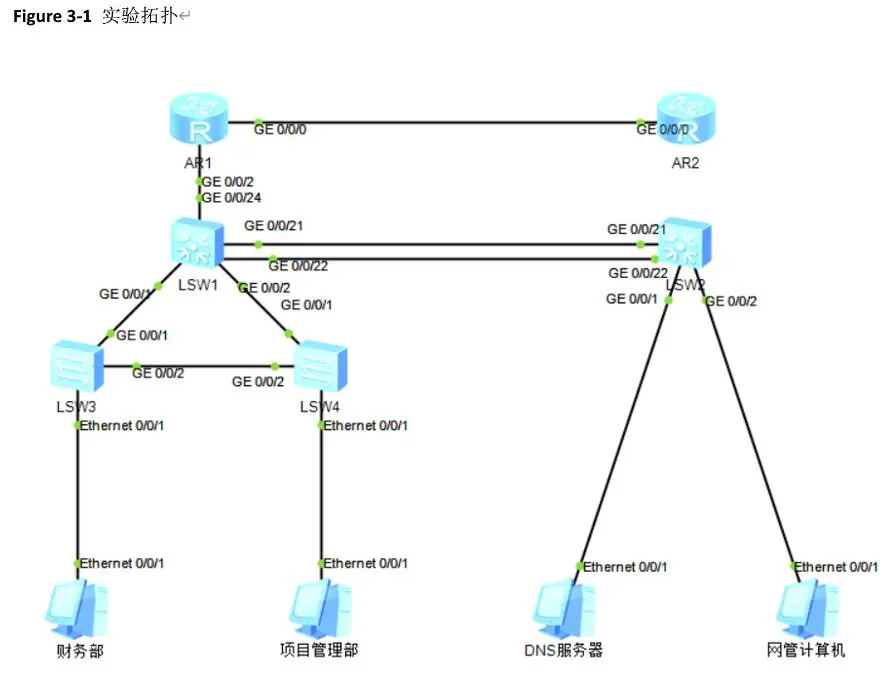

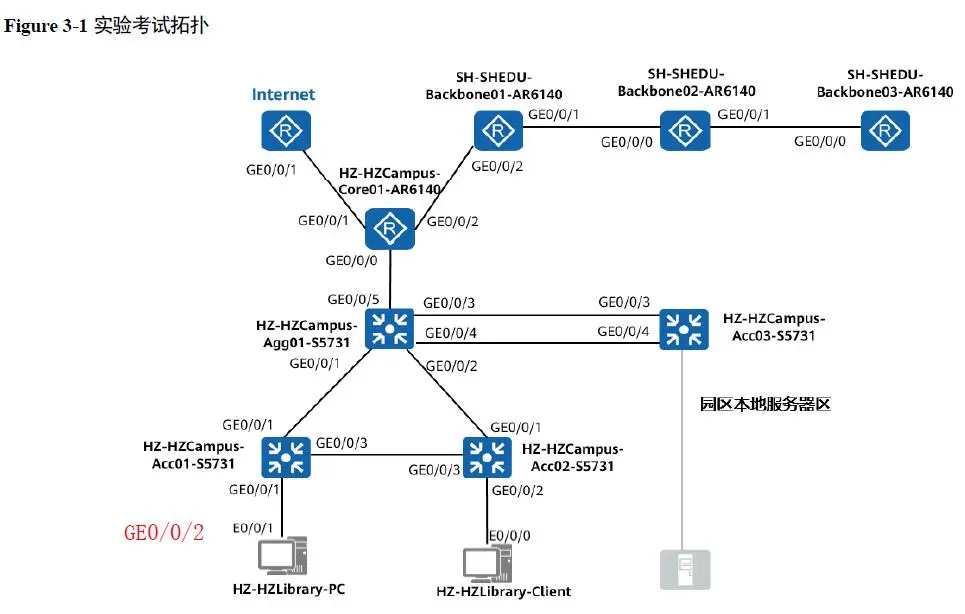

- 请根据 Figure 3-1 实验考试拓扑对设备进行命名

任务2–VLAN

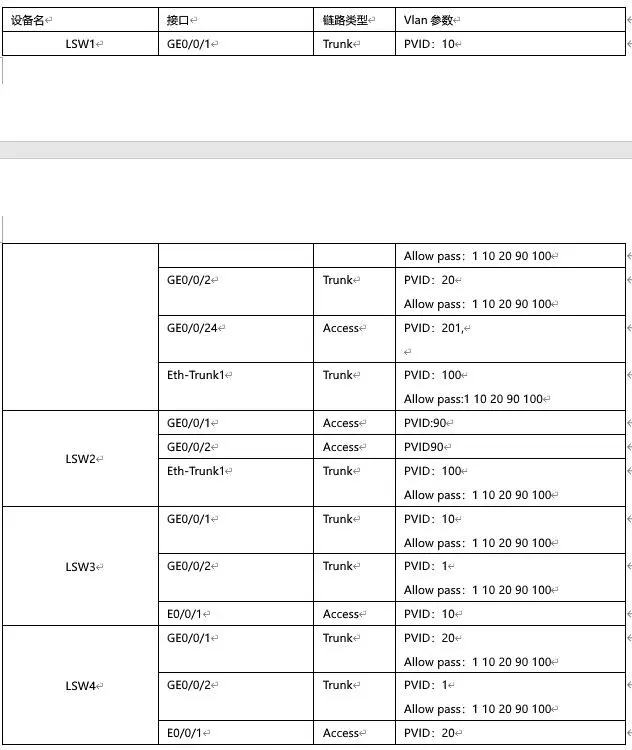

- 全网设备按照要求配置所需的 VLAN

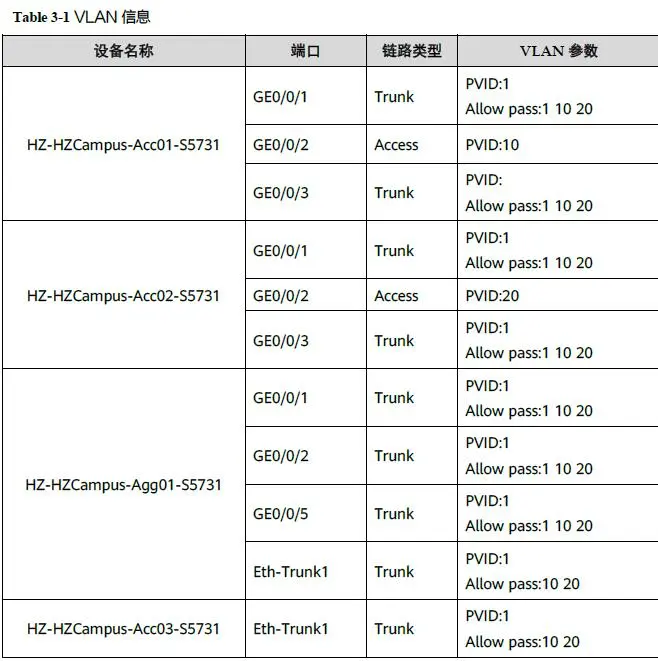

- 请根据 Figure 3-1 实验考试拓扑和 Table 3-2 VLAN 信息,在对应交换机上配置所需的 VLAN

- 注意:为了保证网络的连通性,交换机只允许题目中规定的 VLAN 通过

模拟题1

题目

任务1–设备命名

与 Figure3-1 实验考试拓扑保持一致即可

任务2–链路聚合

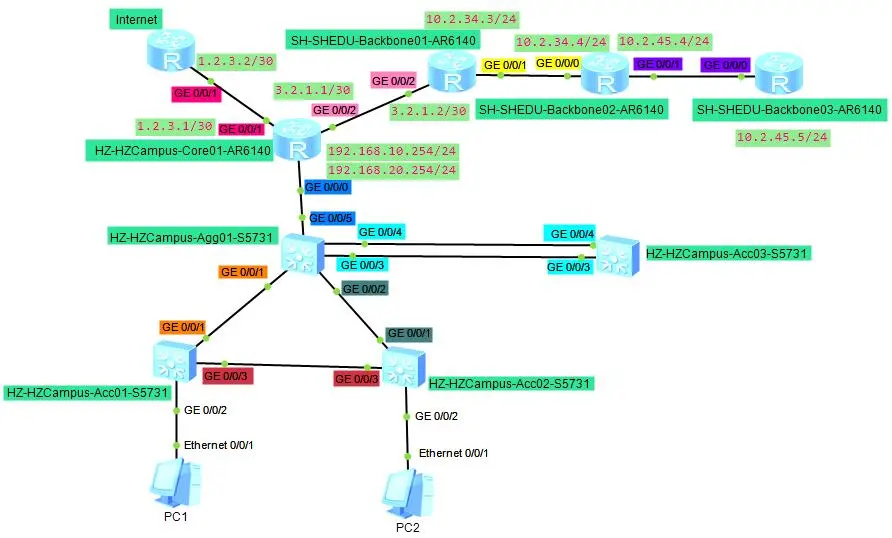

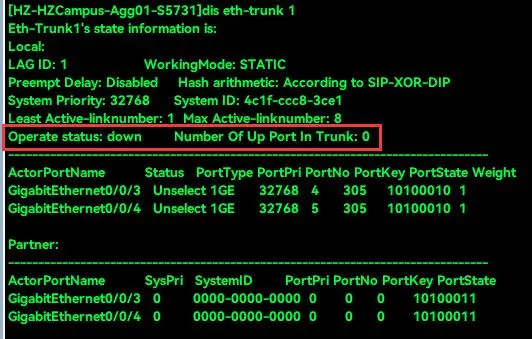

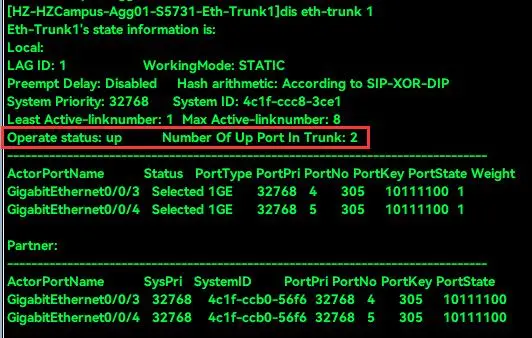

园区本地服务器区,为校园用户提供内网服务。为了保证链路的稳定性同时在不升级硬件设备的前提下最大限度的提升带宽。 在 Agg01 与 Acc03 之间配置链路聚合 。 请通过 Lacp模式 实现 二层链路聚合, 成员接口为 G E0/0/3 、 G E0/0/4 ,链路聚合接口 ID为1

- Agg01

[HZ-HZCampus-Agg01-S5731]int Eth-Trunk 1

[HZ-HZCampus-Agg01-S5731-Eth-Trunk1]mode lacp-static

[HZ-HZCampus-Agg01-S5731-Eth-Trunk1]trunkport g 0/0/3 to 0/0/4- Acc03

[HZ-HZCampus-Acc03-S5731]int Eth-Trunk 1

[HZ-HZCampus-Acc03-S5731-Eth-Trunk1]mode lacp-static

[HZ-HZCampus-Acc03-S5731-Eth-Trunk1]trunkport g 0/0/3 to 0/0/4任务3–VLAN

请根据 Figure 3-1 实验考试拓扑和 Table 3-1 VLAN 信息,在对应交换机上配置所需的 VLAN

注意:为了保证网络的连通性,交换机只允许题目中规定的VLAN 通过

- Agg01

[HZ-HZCampus-Agg01-S5731]int Eth-Trunk 1

[HZ-HZCampus-Agg01-S5731-Eth-Trunk1]port link-type trunk

[HZ-HZCampus-Agg01-S5731-Eth-Trunk1]undo port trunk allow-pass vlan 1 # 取消vlan 1(看表格)

[HZ-HZCampus-Agg01-S5731-Eth-Trunk1]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Agg01-S5731-Eth-Trunk1]q

[HZ-HZCampus-Agg01-S5731]int g 0/0/1

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/1]port link-type trunk

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/1]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/1]q

[HZ-HZCampus-Agg01-S5731]int g 0/0/2

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/2]port link-type trunk

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/2]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/2]q

[HZ-HZCampus-Agg01-S5731]int g 0/0/5

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/5]port link-type trunk

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/5]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Agg01-S5731-GigabitEthernet0/0/5]q- Acc01

[HZ-HZCampus-Acc01-S5731]vlan batch 10 20

[HZ-HZCampus-Acc01-S5731]int g 0/0/1

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/1]port link-type trunk

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/1]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/1]q

[HZ-HZCampus-Acc01-S5731]int g 0/0/2

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/2]port link-type access

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/2]port default vlan 10

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/2]q

[HZ-HZCampus-Acc01-S5731]int g 0/0/3

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/3]port link-type trunk

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/3]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/3]q- Acc02

[HZ-HZCampus-Acc02-S5731]vlan batch 10 20

[HZ-HZCampus-Acc02-S5731]int g 0/0/1

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/1]port link-type trunk

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/1]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/1]q

[HZ-HZCampus-Acc02-S5731]int g 0/0/3

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/3]port link-type trunk

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/3]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/3]q

[HZ-HZCampus-Acc02-S5731]int g 0/0/2

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/2]port link-type access

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/2]port default vlan 20

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/2]q- Acc03

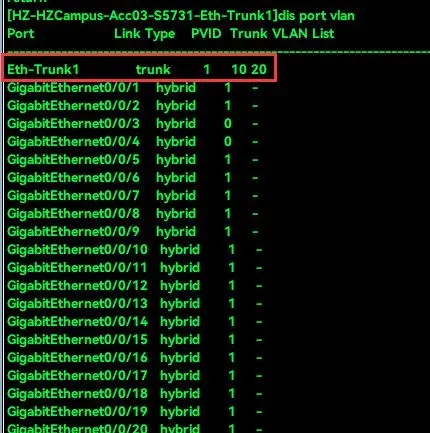

[HZ-HZCampus-Acc03-S5731]int Eth-Trunk 1

[HZ-HZCampus-Acc03-S5731-Eth-Trunk1]port link-type trunk

[HZ-HZCampus-Acc03-S5731-Eth-Trunk1]undo port trunk allow-pass vlan 1

[HZ-HZCampus-Acc03-S5731-Eth-Trunk1]port trunk allow-pass vlan 10 20

[HZ-HZCampus-Acc03-S5731-Eth-Trunk1]q任务4–IP编址

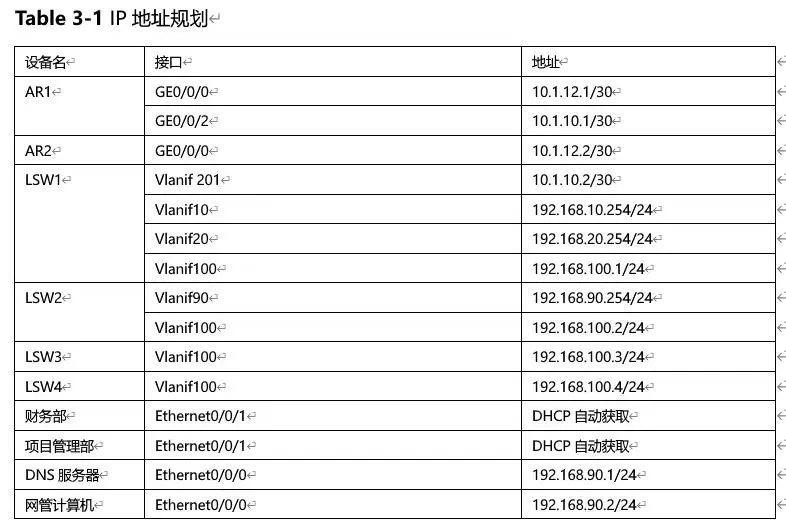

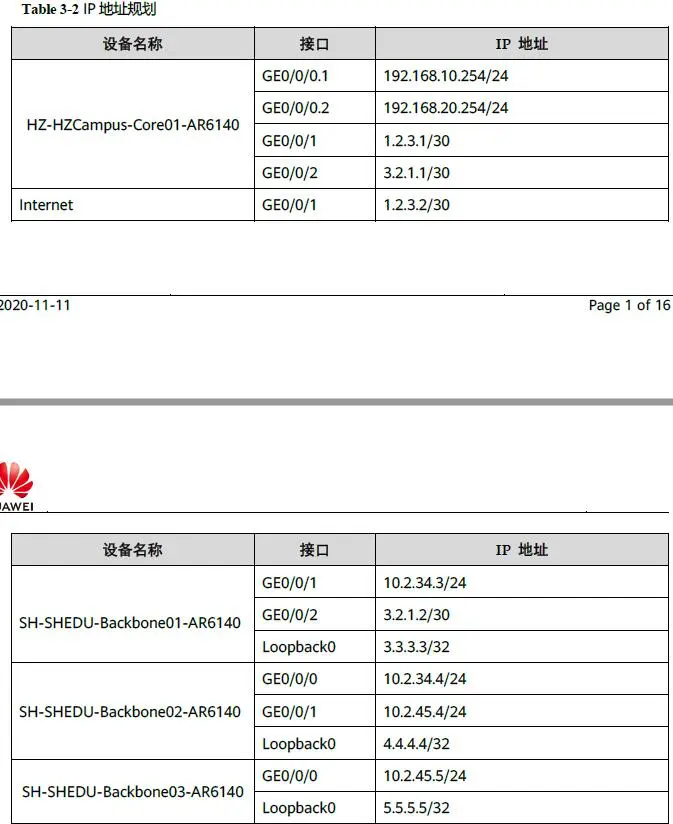

请根据 Figure 3-1 实验考试拓扑和 Table 3-2 IP 地址规划给出的信息,配置对应网络设备接口的 IP 地址。

- HZ-HZCampus-Core01-AR6140

[HZ-HZCampus-Core01-AR6140]int g 0/0/0.1

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.1]dot1q termination vid 10 # 通过此命令可以使进入此接口的数据帧摘掉vlan标签,同时从此接口发出的数据帧会打上vlan10标签

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.1]ip add 192.168.10.254 24

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.1]arp broadcast enable # 开启ARP广播

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.1]q

[HZ-HZCampus-Core01-AR6140]int g 0/0/0.2

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.2]dot1q termination vid 20

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.2]ip add 192.168.20.254 24

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.2]arp broadcast enable

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.2]q

[HZ-HZCampus-Core01-AR6140]int g0/0/1

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/1]ip add 1.2.3.1 30

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/1]q

[HZ-HZCampus-Core01-AR6140]int g0/0/2

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/2]ip add 3.2.1.1 30

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/2]q- SH-SHEDU-Backbone01-AR6140

[SH-SHEDU-Backbone01-AR6140]int g 0/0/1

[SH-SHEDU-Backbone01-AR6140-GigabitEthernet0/0/1]ip add 10.2.34.3 24

[SH-SHEDU-Backbone01-AR6140-GigabitEthernet0/0/1]q

[SH-SHEDU-Backbone01-AR6140]int g 0/0/2

[SH-SHEDU-Backbone01-AR6140-GigabitEthernet0/0/2]ip add 3.2.1.2 30

[SH-SHEDU-Backbone01-AR6140-GigabitEthernet0/0/2]q

[SH-SHEDU-Backbone01-AR6140]int LoopBack 0 # 创建Loopback接口

[SH-SHEDU-Backbone01-AR6140-LoopBack0]ip add 3.3.3.3 32

[SH-SHEDU-Backbone01-AR6140-LoopBack0]q- SH-SHEDU-Backbone02-AR6140

[SH-SHEDU-Backbone02-AR6140]int g0/0/0

[SH-SHEDU-Backbone02-AR6140-GigabitEthernet0/0/0]ip add 10.2.34.4 24

[SH-SHEDU-Backbone02-AR6140-GigabitEthernet0/0/0]q

[SH-SHEDU-Backbone02-AR6140]int g0/0/1

[SH-SHEDU-Backbone02-AR6140-GigabitEthernet0/0/1]ip add 10.2.45.4 24

[SH-SHEDU-Backbone02-AR6140-GigabitEthernet0/0/1]q

[SH-SHEDU-Backbone02-AR6140]int LoopBack 0

[SH-SHEDU-Backbone02-AR6140-LoopBack0]ip add 4.4.4.4 32

[SH-SHEDU-Backbone02-AR6140-LoopBack0]q- SH-SHEDU-Backbone03-AR6140

[SH-SHEDU-Backbone03-AR6140]int g 0/0/0

[SH-SHEDU-Backbone03-AR6140-GigabitEthernet0/0/0]ip add 10.2.45.5 24

[SH-SHEDU-Backbone03-AR6140-GigabitEthernet0/0/0]q

[SH-SHEDU-Backbone03-AR6140]int LoopBack 0

[SH-SHEDU-Backbone03-AR6140-LoopBack0]ip add 5.5.5.5 32

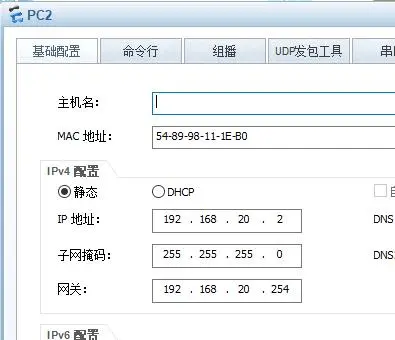

[SH-SHEDU-Backbone03-AR6140-LoopBack0]q然后配置两个PC机的ip,网关,然后进行互相都ping通

任务5–RSTP

为了防止二层网络中出现环路和提高网络可靠性, 在Acc01 、 Acc02 和 Agg01 之间配置 STP 协议

- STP 模式为

RSTP。设置 Agg01 的优先级为 4096 使其成为根桥

- Acc01

[HZ-HZCampus-Acc01-S5731]stp mode rstp- Acc02

[HZ-HZCampus-Acc02-S5731]stp mode rstp- Agg01

[HZ-HZCampus-Agg01-S5731]stp mode rstp

[HZ-HZCampus-Agg01-S5731]stp priority 4096- 为了最大限度的保证网络的稳定性,避免主机频繁重启导致的网络波动。要求

所有 与 PC 相连的交换机端口不参加 STP 计算直接进入 Forwarding 状态转发

- Acc01

[HZ-HZCampus-Acc01-S5731]int g 0/0/2

[HZ-HZCampus-Acc01-S5731-GigabitEthernet0/0/2]stp edged-port enable- Acc02

[HZ-HZCampus-Acc02-S5731]int g 0/0/2

[HZ-HZCampus-Acc02-S5731-GigabitEthernet0/0/2]stp edged-port enable任务6–出口设计

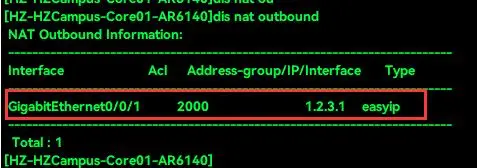

- 为了能够让校园用户访问互联网和通过教育骨干网访问其他学校的资料库。在 Core01 上部署

两条缺省的静态路由,下一跳分别指向 Internet 和 Backbone01。在Backbone01上部署明细静态路由 ,目的网段是192.168.20.0下一跳指向Core01。在Internet上部署明细静态路由,目的网段是192.168.10.0下一跳指向Core01

- Internet

[Internet]ip route-static 192.168.10.0 24 1.2.3.1 # 目的网段 子网掩码 下一跳IP地址- Backbone01

[SH-SHEDU-Backbone01-AR6140]ip route-static 192.168.20.0 24 3.2.1.1 # 目的网段 子网掩码 下一跳IP地址- 为了实现内网

192.168.10.0 /24网段用户能够访问外网(Internet),在Core01上配置NAT,结合ACL permit语句使用Easy IP实现

- Core01

[HZ-HZCampus-Core01-AR6140]acl 2000

[HZ-HZCampus-Core01-AR6140-acl-basic-2000]rule 5 permit source 192.168.10.0 0.0.0.255

[HZ-HZCampus-Core01-AR6140-acl-basic-2000]q

[HZ-HZCampus-Core01-AR6140]int g 0/0/1

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/1]nat outbound 2000- 为了保证教育骨干网的安全 只允许内网

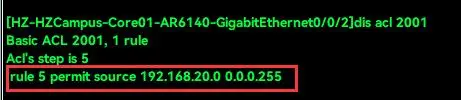

192.168.20/24网段用户能够访问其他学校的资料库 。 结合ACL permit语句在Core01接口的出方向实现 。以上 ACL 均使用基本 ACL 编号 2000 匹配 192.168.10.0/24 网段。编号2001匹配 192.168.20.0/24 网段 rule 编号从 5 开始,采用默认步长

[HZ-HZCampus-Core01-AR6140]acl 2001

[HZ-HZCampus-Core01-AR6140-acl-basic-2001]rule 5 permit source 192.168.20.0 0.0.0.255

[HZ-HZCampus-Core01-AR6140-acl-basic-2001]int g 0/0/2

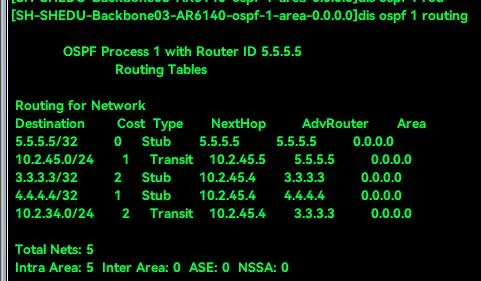

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/2]traffic-filter outbound acl 2001任务7–OSPF

为了保证教育骨干网之间的通信 ,选用动态路由协议 OSPF 作为教育骨干网的IGP

-

Backbone01 、 Backbone02 和 Backbone03之间运行OSPF,配置 OSPF进程号为1,都在骨干区域0内 -

在创建

OSPF进程时手动设定Router ID与环回口地址一致。要求互联接口 和 Loopback接口所在网段采用32位精确宣告

例如将 1.2.3.4/24 此地址进行 32 位宣告的命令为 Network 1.2.3.4 0.0.0.0 -

为了保证路由交互的安全性,在

Backbone01 、 Backbone02 和 Backbone03上采用区域认证 ,选择md5加密算法,认证密钥ID 为 1密钥类型为cipher密码为huawei@123

- Backbone01

[SH-SHEDU-Backbone01-AR6140]ospf 1 router-id 3.3.3.3

[SH-SHEDU-Backbone01-AR6140-ospf-1]area 0

[SH-SHEDU-Backbone01-AR6140-ospf-1-area-0.0.0.0]authentication-mod md5 1 cipher huawei@123

[SH-SHEDU-Backbone01-AR6140-ospf-1-area-0.0.0.0]network 3.3.3.3 0.0.0.0

[SH-SHEDU-Backbone01-AR6140-ospf-1-area-0.0.0.0]network 10.2.34.3 0.0.0.0- Backbone02

[SH-SHEDU-Backbone02-AR6140]ospf 1 router-id 4.4.4.4

[SH-SHEDU-Backbone02-AR6140-ospf-1]area 0

[SH-SHEDU-Backbone02-AR6140-ospf-1-area-0.0.0.0]authentication-mode md5 1 cipher huawei@123

[SH-SHEDU-Backbone02-AR6140-ospf-1-area-0.0.0.0]network 4.4.4.4 0.0.0.0

[SH-SHEDU-Backbone02-AR6140-ospf-1-area-0.0.0.0]network 10.2.34.4 0.0.0.0

[SH-SHEDU-Backbone02-AR6140-ospf-1-area-0.0.0.0]network 10.2.45.4 0.0.0.0- Backbone03

[SH-SHEDU-Backbone03-AR6140]ospf 1 router-id 5.5.5.5

[SH-SHEDU-Backbone03-AR6140-ospf-1]area 0

[SH-SHEDU-Backbone03-AR6140-ospf-1-area-0.0.0.0]authentication-mode md5 1 cipher huawei@123

[SH-SHEDU-Backbone03-AR6140-ospf-1-area-0.0.0.0]network 5.5.5.5 0.0.0.0

[SH-SHEDU-Backbone03-AR6140-ospf-1-area-0.0.0.0]network 10.2.45.5 0.0.0.0任务8–路由引入

为了使内网用户能够通过教育骨干网和其他校区正常通信, 在 Backbone01 上将静态路由引入 OSPF 。路由引入的命令为 Import-route <protocol>

- Backbone01

[SH-SHEDU-Backbone01-AR6140]ospf 1

[SH-SHEDU-Backbone01-AR6140-ospf-1]import-route static任务9–Telnet

为了方便后期对 Core01 进行远程管理需在该设备上配置远程登录设置。

用户认证方式为 AAA 认证,用户名为 huawei ,密码为 Huawei@123 , 加密形式为cipher,服务类型为 telnet,配置服务器 的用户权限等级为 3 级 ,设置 同时在线人数为5人, 认证方式为aaa

- Core01

[HZ-HZCampus-Core01-AR6140]aaa

[HZ-HZCampus-Core01-AR6140-aaa]local-user huawei password cipher Huawei@123

[HZ-HZCampus-Core01-AR6140-aaa]local-user huawei privilege level 3

[HZ-HZCampus-Core01-AR6140-aaa]local-user huawei service-type telnet

[HZ-HZCampus-Core01-AR6140-aaa]q

[HZ-HZCampus-Core01-AR6140]user-interface vty 0 4

[HZ-HZCampus-Core01-AR6140-ui-vty0-4]authentication-mode aaa基础命令

info-center enable # 开启信息中心功能

sys # 进入用户模式

dis cu # 查询当前设备的所有配置情况

q # 退出

u t m # 关闭泛洪信息

t m # 开启泛洪信息

un info en # 关闭当前配置信息告警(交换机配置发生改变所引起的,一直弹出信息Nov .... 4095)静态路由

介绍

MAC地址好比人的相貌,与生俱来;而IP地址可以看作是家庭住址

MAC地址适用于小范围,IP地址适用于大范围。交换机是二层设备无法使用IP地址【三层交换机可以实现,但是功能远少于路由器】,而路由器是网络层设备可以使用IP地址,这就是路由器的作用

静态路由是管理员通过命令手动添加到路由表里的路由,告诉路由器数据该往哪里走; 注意:配置静态路由时要双向配置,因为数据发送出去后还要接收响应才算完成

默认路由是一种特殊的静态路由,当路由器不知道该把包往哪里转发时就会往默认路由指定的下一跳位置进行转发

当存在非直连网络时,需要配置路由

基本配置

ip route-static 192.168.10.0 24 1.2.3.1 # 目的网段 子网掩码 下一跳IP地址

ip route-static 0.0.0.0 0 下一跳位置 # 掩码为0表示任何网络号都可以接受,即默认路由表示任何地址,当不知道目的地址时候就转发到指定下一跳验证

dis ip routing-table # 查看路由表,路由表中有目的网络地址的才能转发到,否则数据不可达注意

ip route-static 目的网络地址 子网掩码 下一跳IP地址或者出接口地址

# 注:如果接口为以太网口只可以用下一跳IP地址,如果接口为串口则可以用下一跳IP地址或者出接口地址,大家可以统一使用下一跳IP地址以免出错。单臂路由

介绍

单臂路由的原理是通过一台路由器,使VLAN间互通数据通过路由器进行三层转发

单臂路由可以通过配置物理接口将其逻辑化为多个子接口,以便节约路由器上宝贵的物理接口资源

基本配置

# 将路由器g0/0/0接口逻辑化为2个子接口,将此逻辑接口的ip地址设置为pc的网关地址,此时就可以保证vlan间进行通信

# 通过单臂路由实现VLAN10和VLAN20互联互通

[HZ-HZCampus-Core01-AR6140]int g 0/0/0.1

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.1]dot1q termination vid 10 # (启用802.1Q协议进行标签传输)通过此命令可以使进入此接口的数据帧摘掉vlan标签,同时从此接口发出的数据帧会打上vlan10标签

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.1]ip add 192.168.10.254 24 # 子接口设置IP

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.1]arp broadcast enable # 开启ARP广播

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.1]q

[HZ-HZCampus-Core01-AR6140]int g 0/0/0.2

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.2]dot1q termination vid 20

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.2]ip add 192.168.20.254 24

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.2]arp broadcast enable

[HZ-HZCampus-Core01-AR6140-GigabitEthernet0/0/0.2]q注意

ip地址的掩码长度可以用整数表示也可以是点分十进制格式

从ip地址的话在增加ip地址最后加一个sub

在删除主IP地址前必须先删除完所有的从IP地址

Loopback接口的IP地址通常被指定为报文的源地址,接口编号整数形式,取值范围是0~1023

VLAN

介绍

VLAN中文名为 虚拟局域网,将一组设备(无论原来是不是一个广播域)划分为逻辑上同一广播域的设备,不考虑原来的物理位置与配置,相互之间的通信就好像它们在同一个网段中一样,由此得名虚拟局域网。一个VLAN就是一个广播域,VLAN之间是不同的广播域。 所以不同VLAN是无法直接ping通的,即使物理上属于一个广播域。要通过单臂路由技术和三层汇聚交换技术这些技术实现VLAN之间的通信。

同一VLAN的设备可以经过二层交换机直接通信(ping通)

不同VLAN的通信是通过第3层的路由器(路由表指向下一网段)来完成的(ping通)

交换机端口有三种类型: Access端口, Trunk端口 与 Hybrid端口

华为交换机上叫PVID,每个端口有且只有一个PVID。默认情况下端口的PVID都为1(即端口属于VLAN 1)

- Access端口

一般用于终端设备/路由器与交换机之间

交换机初始端口类型是Access

Access端口只能属于一个VLAN

Access端口的PVID值与端口所属VLAN的ID相同(默认为1)

接收方法: 一般只接收 “未打标签” 的普通以太网MAC帧。根据接收帧的端口PVID值给帧 “打标签”,即插入4字节的VLAN标记字段,字段中的VID取值与端口PVID取值相等

发送处理方法: 若帧中的VID与端口的PVID相等,则 “去标签” 并转发该帧; 否则不转发

- Trunk端口

Trunk端口一般用于交换机之间 或 交换机与路由器之间的互连

Trunk端口可以属于多个VLAN

用户可以设置Trunk端口的PVID值,默认情况下,Trunk端口PVID值为1

发送处理方法:

- 对VID等于PVID的帧,“去标签,再转发”

- 对VID不等于PVID的帧,直接转发

接收处理方法:

- 接收 “未打标签” 的帧。根据接收帧的端口的PVID给帧 “打标签”,即插入4字节的VLAN标记字段,字段中的VID取值与端口的

PVID取值相等- 直接接收 “己打标签的帧”

- Hybrid端口

既可以用于交换机之间 或 交换机与路由器之间的互连(同Trunk端口),也可用于交换机与用户计算机之间的互连(同Access端口)

Hybrid端口可以属于多个VLAN(同Trunk端口)

用户可以设置Hybrid端口的PVID值。默认情况下,Hybrid端口的PVID值为1

基本配置

vlan 2 # 创建单个vlan

vlan batch 2 3 5 # 创建多个不连续的vlan

vlan batch 2 to 10 # 创建多个连续的vlan# 看题目提供的VLAN信息表配置,Allow pass表示可以通过的vlan ID(注意vlan1系统自带如果不需要则需要undo)

# PVID表示默认缺省VLAN,1是默认的不需要配置不用管即可

[SW1]vlan batch 3 5 7

[SW1]int e 0/0/1

[SW1-Ethernet0/0/1]port link-type access # 设置端口为access类型

[SW1-Ethernet0/0/1]port default vlan 2 # 把端口划分到vlan 2

[SW1]int e 0/0/3

[SW1-Ethernet0/0/3]port link-type trunk # 设置端口为trunk类型

[SW1-Ethernet0/0/3]port trunk allow-pass vlan 2 3 # 设置允许通过vlan 验证

dis vlan # 查看vlan配置

dis port vlan # 查看VLAN中包含的接口信息| 项目 | 描述 |

|---|---|

| Port | 接口类型和编号 |

| Link Type | 接口链路类型 |

| PVID | 接口所属的缺省VLAN ID。缺省情况下,所有接口的缺省VLAN为VLAN1 |

| Trunk VLAN List | 接口动态加入的VLAN ID。静态配置允许通过的VLAN ID |

注意

注意:删除该VLAN前,必须使用【undo interface vlanif】命令删除对应的VLANIF接口

每进入一个端口配置完VLAN后需要输入【q】退出当前端口回到用户页面继续配置下一个端口!!!

VLAN 1是系统自带的VLAN,不需要创建,也不可以删除,只能如果不想通过就undo它

【port default vlan】命令用来配置接口的缺省VLAN并同时加入这个VLAN,使用这个命令前提是该VLAN必须已创建还有使用【port link-type】命令将接口类型改为Access类型,不可用于已经加入Eth-Trunk的物理接口,本命令为覆盖式命令按最后一次配置生效

缺省情况下,所有接口的缺省VLAN ID为1(即如果表格pvid为1就不需要配置默认缺省了)

三层交换机

交换机属于二层设备,只能通过MAC地址表进行转发且转发范围受VLAN限制

若我们想跨VLAN进行通信,通常方法有两种

- 利用路由器实现单臂路由

- 通过三层交换机的虚拟接口

Vlanif进行转发,Vlanif接口编号必须与VLAN编号一一对应

基本配置

[S3]vlan batch 10 20 # 创建vlanif前要确保交换机存在对应的VLAN

[S3]int vlanif 10

[S3-Vlanif10]ip address 192.168.1.254 24

[S3-Vlanif10]int vlanif 20

[S3-Vlanif20]ip address 192.168.2.254 24注意

由Vlanif接口接收数据时会剥离Vlanif接口编号对应的Vlan标签;由Vlanif接口发送出数据时会打上Vlanif接口编号对应的VLAN标签,Vlanif接口地址通常为网关地址

创建vlanif前要确保交换机存在对应的VLAN

链路聚合

介绍

链路聚合是把两台设备之间的多条物理链路聚合在一起,当做一条逻辑链路来使用, 这两台设备可以是一对路由器,一对交换机,或者是一台路由器和一台交换机。一条聚合链路可以包含多条成员链路,默认最多为8条

链路聚合包含两种模式: 手动负载均衡模式 和 静态LACP(Link Aggregation Control Protocol)模式

交换机与交换机之间两条线以上连接的话,2条线是链路聚合,3条以上是三层链路聚合

基本配置

- 单独加入成员

[Huawei]sysname sw1

[sw1]int Eth-Trunk 1 # 创建eth-trunk 1接口,此接口为逻辑接口(如果已经存在则进入)

[sw1-Eth-Trunk1]int g0/0/1

[sw1-GigabitEthernet0/0/1]eth-trunk 1 # 加入成员1

[sw1-GigabitEthernet0/0/1]int g0/0/2

[sw1-GigabitEthernet0/0/2]eth-trunk 1 # 加入成员2

[sw1-GigabitEthernet0/0/2]int g0/0/3

[sw1-GigabitEthernet0/0/3]eth-trunk 1 # 加入成员3

[sw1]vlan 2 # 创建vlan2

[sw1-vlan2]vlan 3 # 创建vlan3

[sw1-vlan3]quit

[sw1]int Eth-Trunk 1 # 进入Ethernet trunk 1接口的配置模式

[sw1-Eth-Trunk1]port link-type trunk # 设置此逻辑接口为trunk接口,即干道模式,支持传输多个VLAN数据

[sw1-Eth-Trunk1]port trunk allow-pass vlan 2 3 # 允许vlan 2和3通过此接口传输数据,即此端口将会成为这两个vlan的交汇口,实现交换机之间或者设备与交换机之间的网络连接- 批量加入成员

[sw3]int Eth-Trunk 1 # 进入Eth-Trunk 1接口的配置模式

[sw3-Eth-Trunk1]trunkport GigabitEthernet 0/0/1 to 0/0/3 # 将GigabitEthernet 0/0/1到0/0/3这三个物理接口加入Eth-Trunk 1接口,即将它们聚合成一个逻辑接口注意:删除eth-trunk逻辑接口时,如果逻辑接口有成员接口需要先把成员接口删掉再删除此逻辑接口

[sw4]int eth-trunk 1 # 进入Eth-Trunk 1接口的配置模式

[sw4-Eth-Trunk1]undo trunkport GigabitEthernet 0/0/1 to 0/0/3 # 取消将GigabitEthernet 0/0/1到0/0/3这三个物理接口添加到Eth-Trunk 1接口中

[sw4]undo int eth-trunk 1 # 取消Eth-Trunk 1接口的配置- LACP模式配置

[sw3]int eth-trunk 1 # 进入Eth-Trunk 1接口的配置模式

[sw3-Eth-Trunk1]mode lacp-static # 设置成lacp模式,在添加成员接口之前配置模式- 验证命令

dis eth-trunk 1 # 查看Trunk 1配置(看实际)

dis this # 需要进入对应trunk下执行可看当前配置模式- 问题

两个设备之间进行链路聚合时,设置了一个设备的话查看配置是 down 状态

只有两个设备都设置了才会显示 up 状态

OSPF

介绍

- loopback具体作用是什么?怎么用?

- 作为一台路由器的管理地址

系统管理员完成网络规划之后,为了方便管理,会为每一台路由器创建一个loopback 接口,并在该接口上单独指定一个IP 地址作为管理地址,管理员会使用该地址对路由器远程登录(telnet ),该地址实际上起到了类似设备名称一类的功能。但是通常每台路由器上存在众多接口和地址,为何不从当中随便挑选一个呢?原因如下:由于telnet 命令使用TCP 报文,会存在如下情况:路由器的某一个接口由于故障down 掉了,但是其他的接口却仍旧可以telnet ,也就是说,到达这台路由器的TCP 连接依旧存在。所以选择的telnet 地址必须是永远也不会down 掉的,而虚接口恰好满足此类要求。由于此类接口没有与对端互联互通的需求,所以为了节约地址资源,loopback 接口的地址通常指定为32 位掩码。

- 使用该接口地址作为动态路由协议OSPF 、BGP 的router id

动态路由协议OSPF 、BGP 在运行过程中需要为该协议指定一个Router id ,作为此路由器的唯一标识,并要求在整个自治系统内唯一。由于router id 是一个32 位的无符号整数,这一点与IP 地址十分相像。而且IP 地址是不会出现重复现象的,所以通常将路由器的router id 指定为与该设备上的某个接口的地址相同。由于loopback 接口的IP 地址通常被视为路由器的标识,所以也就成了router id 的最佳选择。

- 使用该接口地址作为BGP 建立TCP 连接的源地址

在BGP 协议中,两个运行BGP 的路由器之间建立邻居关系是通过TCP 建立连接完成的。在配置邻居时通常指定loopback 接口为建立TCP 连接的源地址(通常只用于IBGP为了增强TCP 连接的健壮性)

基本配置

[SH-SHEDU-Backbone01-AR6140]ospf 1 router-id 3.3.3.3 # 启动ospf进程号为1并手动设置router-id(id看表Loopback0端口id地址)

[SH-SHEDU-Backbone01-AR6140-ospf-1]area 0 # 区域0

[SH-SHEDU-Backbone01-AR6140-ospf-1-area-0.0.0.0]network 3.3.3.3 0.0.0.0 # 精确宣告Loopback接口地址

[SH-SHEDU-Backbone01-AR6140-ospf-1-area-0.0.0.0]network 10.2.34.3 0.0.0.0 # 精确宣告互联接口地址

[SH-SHEDU-Backbone01-AR6140-ospf-1-area-0.0.0.0]network 10.2.10.3 0.0.0.255 # 宣告网段

# 配置静默接口:不接收不发送hello报文,在连接终端的接口配置

[AR1]ospf 1

[AR1-ospf-1]silent-interface g 0/0/1

[AR2]ospf 1

[AR2-ospf-1]silent-interface g 0/0/1

# 区域认证--简单认证

[AR1]ospf 1

[AR1-ospf-1]area 0

[AR1-ospf-1-area-0.0.0.0]authentication-mode simple Huawei

# 区域认证--加密认证

[AR1-ospf-1-area-0.0.0.0]undo authentication-mode # 取消对特定接口的认证模式配置

[AR1-ospf-1-area-0.0.0.0]authentication-mode md5 1 huawei123 # md5加密算法,认证密钥ID为1,密码为huawei123

[AR1-ospf-1-area-0.0.0.0]authentication-mode md5 1 cipher huawei123 # md5加密算法,认证密钥ID为1,密钥类型为 cipher,密码为huawei123

# 接口认证--简单认证

[AR1]int g 0/0/0

[AR1-GigabitEthernet0/0/0]ospf authentication-mode simple huawei

# 接口认证--加密认证

[AR1]int g 0/0/0

[AR1-GigabitEthernet0/0/0]ospf authentication-mode md5 1 huawei123 # md5加密算法,认证密钥ID为1,密码为huawei123

# 静态路由引入OSPF

# 引入静态路由,可以让其他运行OSPF协议的路由器也获得该静态路由。

[SH-SHEDU-Backbone01-AR6140]ospf 1

[SH-SHEDU-Backbone01-AR6140-ospf-1]import-route static注意

simple验证模式默认是cipher类型

验证

dis ip routing-table # 配置好后查看路由表

dis ospf peer # 查看路由器的邻居信息配置完最后一个然后查看配置可以看到3个都通了

RSTP

介绍

STP的基本思想就是阻断一些接口,把环路打破,形成一个树的结构

生成树协议通过在交换机之间交换BPDU来实现生成树协议,核心就是大家协商好到底要阻塞哪些端口来打破环路,一个阻塞端口在需要启用的时候,从阻塞到转发状态要50s,这个时间叫 STP收敛时间

50s对于紧急的业务,关键的网络来讲实在是太长了,所以RSTP出现了, RSTP是快速生成树协议,实际上它是在STP里面增加了一些让收敛时间能够变小的措施,然后形成了一个改进版的新的协议

基本配置

stp mode rstp # stp模式为RSTP

stp priority 4096 # 设置优先级为4096成为根桥(只能有一个根桥)

stp edged-port enable # 配置当前端口为边缘端口,不用参与生成树计算验证

dis stp brief| 项目 | 描述 |

|---|---|

| MSTID | 标识MSTP实例ID。 |

| Port | 端口。 |

| Role | 端口角色:ROOT:Root Port(根端口)DESI:Designated Port(指定端口)ALTE:Alternate Port(Alternate端口)BACK:Backup Port(Backup端口)MAST:Master Port(Master端口)DISA:Disabled Port(端口处于初始化状态) |

| STP State | 端口状态。在CIST域中,有3种端口状态:FORWARDING(转发) LEARNINGD(学习) ISCARDING(正在梳理) |

| Protection | 保护类型。端口的保护类型有:ROOTPROTECTION:根保护。LOOPPROTECTION:环路保护。NONE:无。LOOPBACK:环路检测。PVIDCONSISTENCY:设备直连端口的PVID不一致。 |

dis stp int g 0/0/2 # 查看你设置这个协议的对应边缘端口状态NAT

Easy-IP

Easy-IP是NAPT的一种方式,直接借用路由器出接口IP地址作为公网地址,将不同的内部地址映射到同一公有地址的不同端口号上,实现多对一地址转换

基本配置

[RTA]acl 2000 # 建ACL访问控制表,编号2000

[RTA-acl-basic-2000]rule 5 permit source 192.168.1.0 0.0.0.255 # 5号规则内容为允许源地址是192.168.1.0/24的数据通过

[RTA-acl-basic-2000]q

[RTA]int g 0/0/1 # 只有出口路由器上处接口一个公有ip 将编号2000的ACL运用在g0/0/1端口,绑定1号地址池

[RTA-Serial1/0/0]nat outbound 2000 # 绑定到出接口验证

dis nat outboundACL

介绍

基本ACL:2000-2999,主要根据SIP参数来匹配数据包

高级ACL:3000-3999,主要根据SIP、DIP、协议号、SPORT、DPORT来精确匹配

ACL规则:

Rule ruleid(步长为5)

deny(拒绝)/permit(运行) 匹配条件

多条rule匹配,按 rule id 从小到大的顺序进行匹配,如果匹配上某条规则,则停止往下匹配,直接执行动作

基础ACL配置

acl 2000

rule 5 deny source 192.168.1.0 0.0.0.255 # 匹配整个网段

rule 5 deny source 192.168.1.1 0.0.0.0 # 匹配单个主机

# 把规则应用到设备的接口,默认ACL规则最后放行所有

traffic-filter inbound/outbound acl 2000

# 放行所有

rule permit souce any

# 拒绝放行

rule deny souce any验证

dis acl 2001AAA认证与Telnet远程登录

基本配置

[HZ-HZCampus-Core01-AR6140]aaa # 进行本地aaa认证设置

[HZ-HZCampus-Core01-AR6140-aaa]local-user huawei password cipher Huawei@123 # 新建用户huawei及密码Huawei@123

[HZ-HZCampus-Core01-AR6140-aaa]local-user huawei privilege level 3 # 设置用户优先级

[HZ-HZCampus-Core01-AR6140-aaa]local-user huawei service-type telnet # 配置可使用telnet服务

[HZ-HZCampus-Core01-AR6140-aaa]q

[HZ-HZCampus-Core01-AR6140]user-interface vty 0 4 # 进入虚拟类型终端VTY用户界面。VTY是路由器的远程登陆的虚拟端口,0 4表示可以同时打开5个会话,即最多允许5个用户同时登陆

[HZ-HZCampus-Core01-AR6140-ui-vty0-4]authentication-mode aaa # 配置特定接口使用AAA认证模式